常规渗透测试时,肯定不可能少对移动端APP、微信小程序等进行测试。这一块,还停留在最基础的水平。

相关的资料:

https://www.cnblogs.com/Xor0ne/articles/13729697.html(Proxifier 转发模拟器流量到bp,Windows平台比较友好,奈何我是MacOS)

http://sunu11.com/2019/03/31/%E8%A7%A3%E5%86%B3android%E6%A8%A1%E6%8B%9F%E5%99%A8%E6%8A%93%E5%8C%85%E7%8E%AF%E5%A2%83%E9%97%AE%E9%A2%98/ (用的网易MuMu,但是因为上面问题,还是转向了实体机)

https://www.cnblogs.com/iamstudy/articles/android_begin_start.html (L3m0n师傅的,不过偏向逆向工程的一些东西,跟着来一遍吧,总会遇到的)

相关技术要点

参考资料3.

1、远古时期,无ssl证书,明文传输数据。

2、采用ssl证书加密,但未使用做ssl Pining技术

3、采用ssl证书加密,但使用了ssl pining技术。

4、双向加密

MacOS下的模拟器

- 蓝叠。之前下载过,但是打不开。

- 网易MuMu

adb

1 | brew install cask android-platform-tools |

db连接,mac下网易mumu端口是5555,windows下是7555

1 | windows下: |

jeb

配合 adb 来动态调试的。

首先通过字符串搜索,定位到某个位置,command + b下断点。

在mumu上运行apk,然后attach

模拟器/端口

下面貌似都是Windows下的,没实验过。

- 夜神安卓模拟器 62001

- 逍遥安卓模拟器 21503

- BlueStacks(蓝叠安卓模拟器) 5555

- 雷电安卓模拟器 5555

- 天天安卓模拟器 6555

- 网易MuMu(安卓模拟器) 7555

- 安卓模拟器大师 54001

正文

1. 查看本机IP

1 | ✘ m0nk3y@🍎 ~/tools/Android ifconfig en0 |

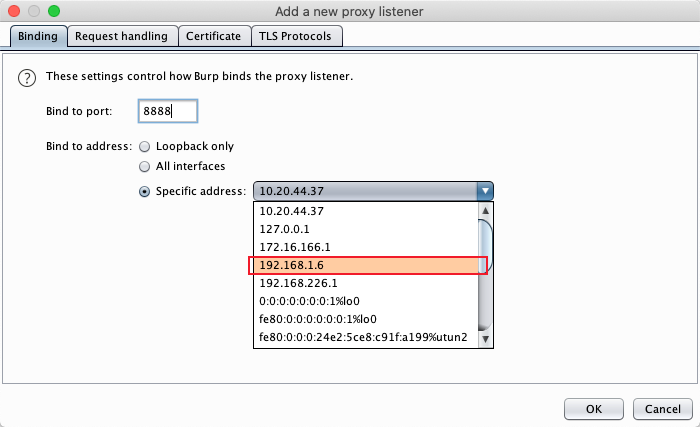

我这里为 192.168.1.6

2. 设置Burpsuite的代理

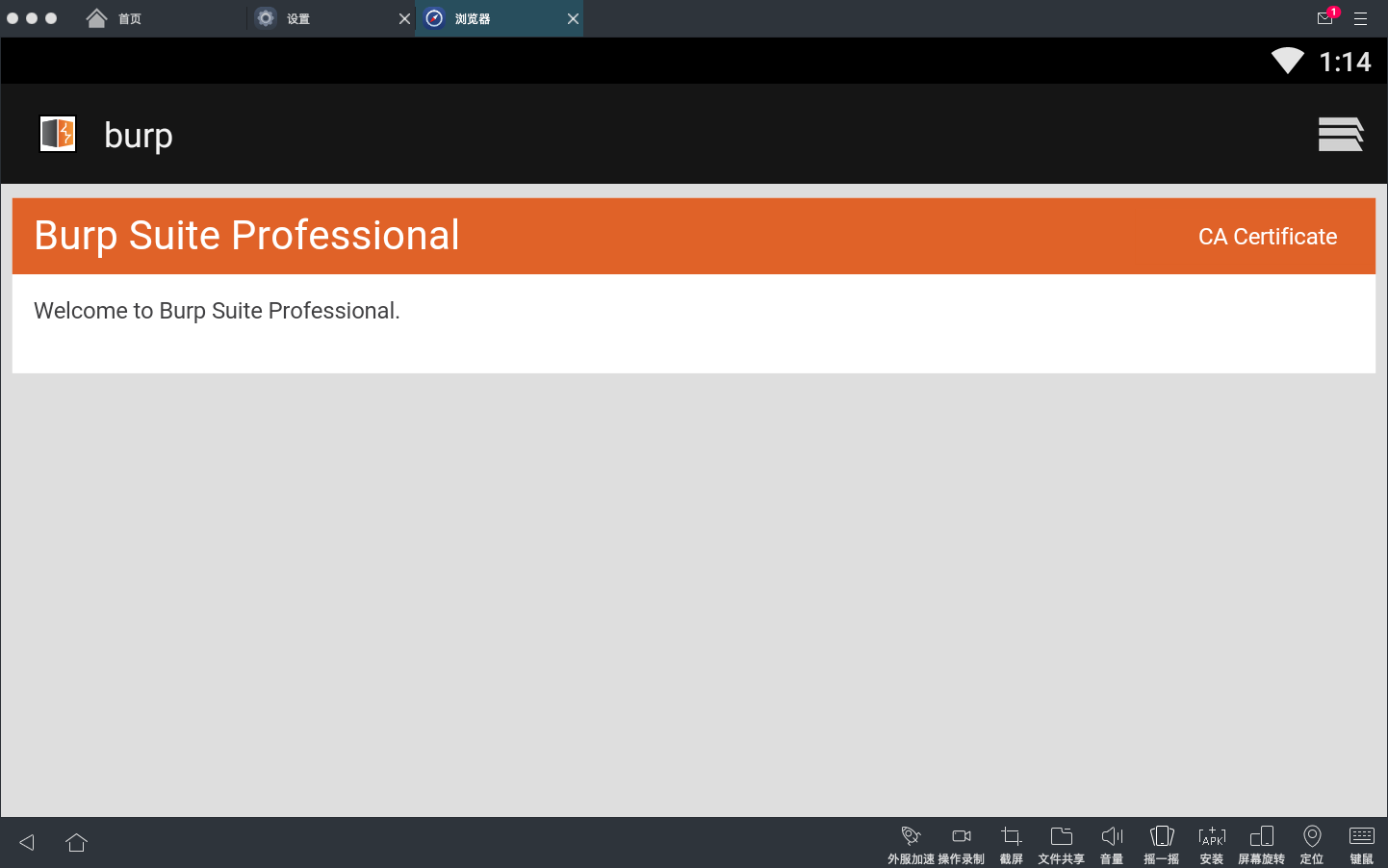

3. 设置MuMu模拟器中的WiFi代理

4. 安装BurpSuite证书

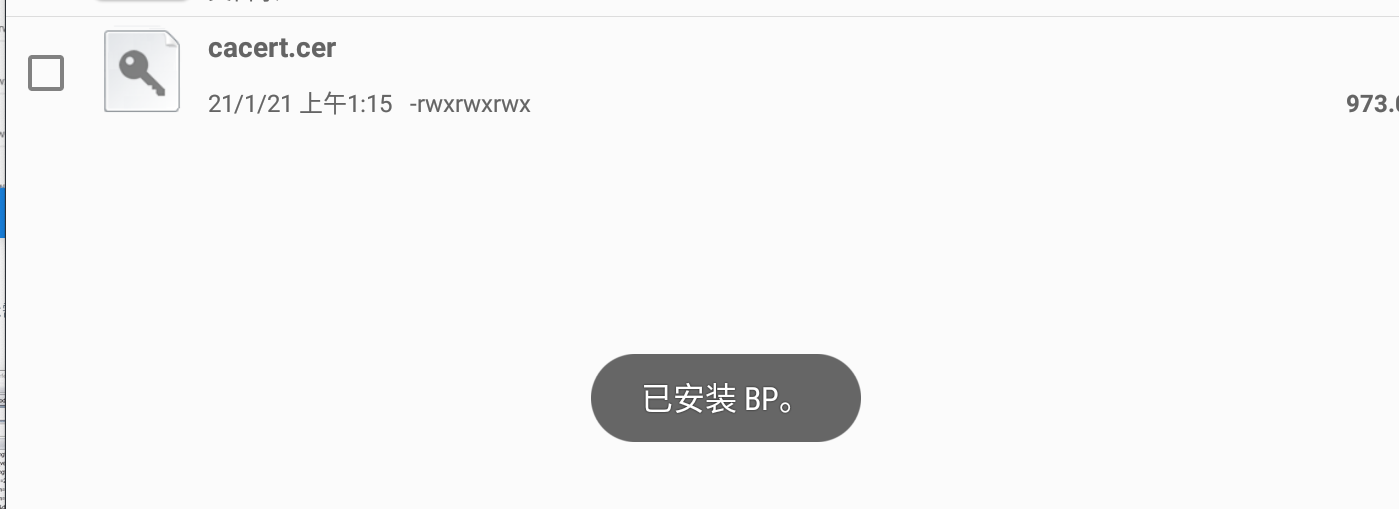

安卓系统无法安装 .der 后缀的证书,所以需要用文件管理器更改下载的证书后缀为 .cer

安装过程中,设置解锁pin码,我设置为了6666。

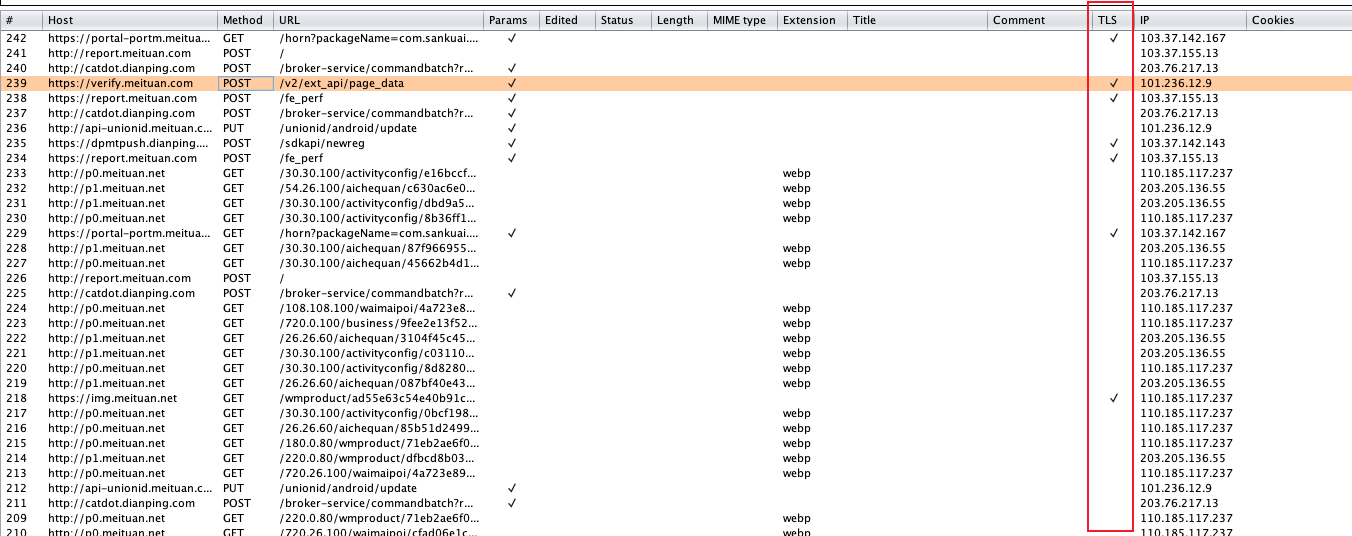

5. 用BurpSuite抓包测试

可以看到http/https的包都能抓到了。